Hintergrund

Technische Sicherheitslücken stellen für Unternehmen nur einen Teil des Risikos dar. Auch wer darauf achtet, seine Software aktuell zu halten, sein System durch Firewalls zu schützen und Virenscanner einzusetzen, ist nicht vor Schaden sicher. Die Cyber-Kriminellen haben einen schnellen und für sie erstaunlich einfachen Weg gefunden, alle technischen Sicherheitsmaßnahmen zu umgehen. Sie wenden sich an die Mitarbeiter. Wie Trickbetrüger versuchen sie, diese dazu zu bringen, Schadsoftware herunterzuladen und auf dem System zu installieren. Die meisten Opfer bekommen davon gar nichts mit, glauben sogar, das richtige zu tun. Sie tapsen blindlings in die Falle. In der Branche sprechen wir hier von Social Engineering.

Wie funktioniert Social Engineering?

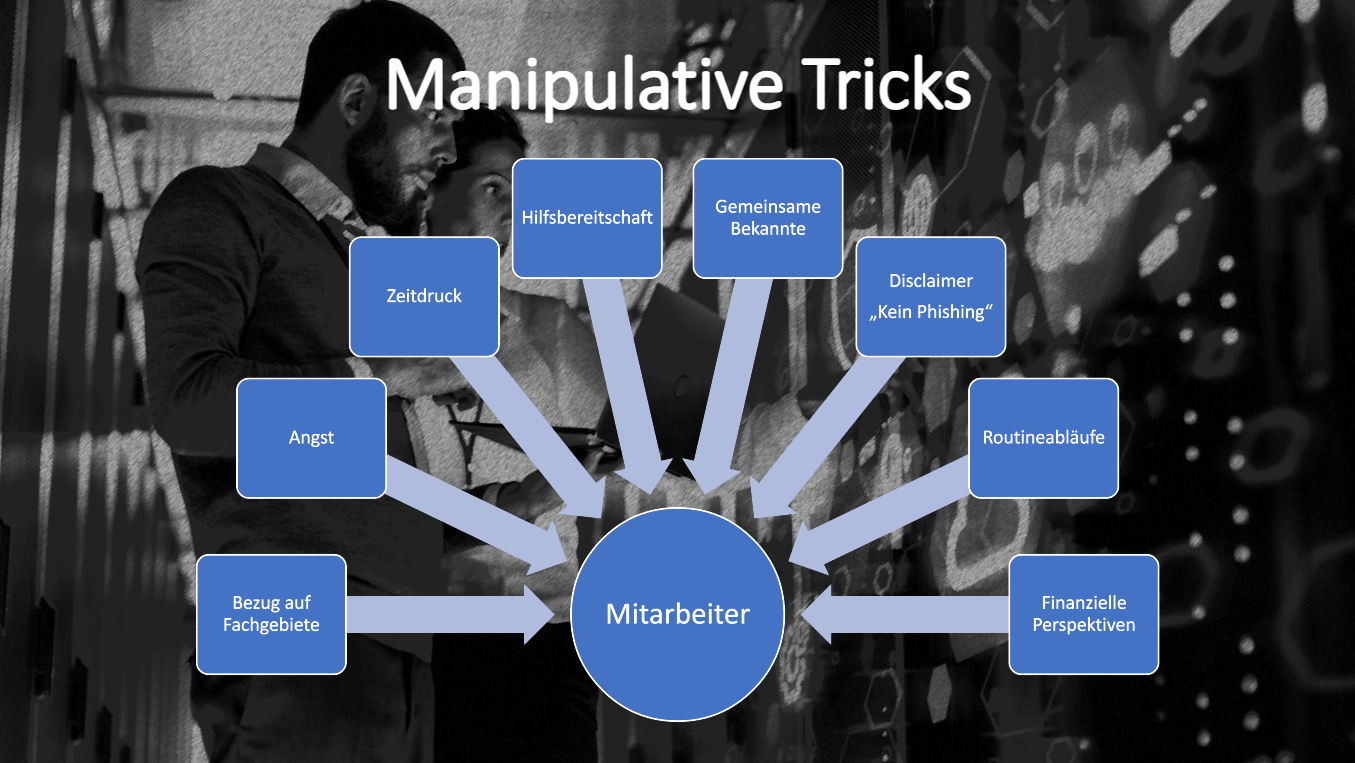

Beim Social Engineering sprechen die Kriminellen soziale Eigenschaften von Menschen an. Dazu zählen Hilfsbereitschaft und Vertrauen, aber auch Ängste und der Respekt vor anderen Menschen. Im Vorfeld scheuen sich Hacker nicht, für ihr Vorhaben auch gründlich zu recherchieren. Durch die sozialen Medien, in denen Menschen oft viele Informationen über sich preisgeben, ermitteln sie Hintergründe zur Person, etwa Hobbys und Bekannte, dazu Routineabläufe im Unternehmen, Hierarchien etc. Manchmal versuchen sie auch, in Telefonaten Geheimnisse zu entlocken, geben sich dabei zum Beispiel als Kollegen anderer Abteilungen aus, die ein gemeinsames Projekt vorbereiten.

Dieses gewonnene Wissen setzen sie dann gekonnt gegen ihre Opfer ein. Aus dem privaten Umfeld kennt man E-Mails, die vorgaukeln, von der Hausbank oder PayPal zu stammen. Man wird aufgefordert, dem Link zu folgen, um die Zugangsdaten einzugeben oder abzugleichen. Tut man dies, installiert man Schadsoftware. Im Unternehmen legen die Kriminellen noch eine Schüppe drauf. So scheint die eingegangene E-Mail vom Chef zu stammen, der seinen Mitarbeiter auffordert, schnell für ein Projekt Geld zu überweisen oder ein Passwort zu nennen, das ihm angeblich entfallen ist. Die E-Mail liest sich wie jede andere Nachricht vom Chef. Was macht der Mitarbeiter nun? Er kommt der Bitte nach.

Neben diesem sogenannten CEO Fraud ist es eine beliebte Masche, dass der vorgebliche IT-Mitarbeiter eine Software ausrollen möchte und dafür das Passwort oder anderweitig Unterstützung benötigt. Für jeden Mitarbeiter gibt es scheinbar den richtigen Hebel, um ihn dazu zu verleiten, vertrauliche Informationen preiszugeben, Sicherheitsfunktionen auszuhebeln, Überweisungen zu tätigen oder Schadsoftware zu installieren.

Was kann man tun, um Social Engineering zu unterbinden?

Sich gegen Social Engineering zu schützen, ist aus Sicht eines Unternehmens schwer. Immerhin sprechen die Täter tiefsitzende menschliche Dispositionen und Bedürfnisse an, die man nicht so einfach ablegen kann. Wichtig ist daher, die Mitarbeiter für die Gefahr zu sensibilisieren und über Risiken aufzuklären.

Dabei gibt es Grundregeln, die jedermann befolgen sollte. Teilen Sie beispielsweise niemals Passwörter, Zugangsdaten oder Kontoinformationen am Telefon oder per E-Mail mit. Kein seriöses Unternehmen würde seine Kunden per Telefon oder E-Mail zur Eingabe von vertraulichen Informationen auffordern. Achten Sie darüber hinaus bei E-Mails immer auf den Absender. Kommt Ihnen eine E-Mail spanisch vor, gibt die Absenderadresse in der Regel Aufschluss, da diese bei unseriösen E-Mails zumeist Auffälligkeiten aufweist. Im Zweifelsfall hilft ein Anruf beim Absender dabei, herauszufinden, ob es sich um ein legitimes Anliegen handelt.

Unser Tipp: Buchen Sie unseren Managed Service „Awareness“, um Ihre Human Firewall zu stärken. Es handelt sich um ein vollautomatisches Awareness-Benchmarking im E-Training-Format zur Sensibilisierung und zum Schutz vor Cyber-Bedrohungen. Kontaktieren Sie uns gerne für mehr Informationen.